史上最强Windows激活漏洞 TSforge可实现Windows和Office任意版本免费激活

更新时间:2025-02-18|作者:业界资讯

2025年2月14也就是上周五到六的时候,来自国外技术团队表示,他们成功的发现了 Windows 激活漏洞TSforge,他们团队利用TSforge突破了 Windows 的核心 DRM 系统软件保护平台(SPP),突破了SPP之后可以实现自Win 7以来和Office 2013和之后的所有版本的激活,这一史诗级漏洞虽然,虽然这对国内用户们来说无关痛痒,但是对于国外用户来说那就有点意思了,下面一起来看看TSforge漏洞是怎么破图SSP保护的具体方法。

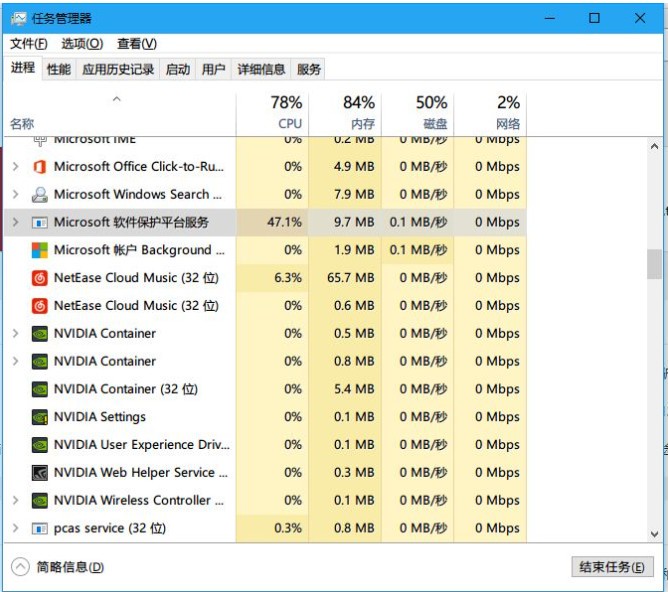

软件保护平台(SPP)是 Windows 操作系统里很重要的组件,主要负责管理软件许可证,验证 Windows 和其他微软产品是不是合法,防止未经授权就复制、篡改许可和启动软件功能。近 20 年来,SPP 一直是 Windows 的核心 DRM 系统,从 Windows Vista 早期开发开始,就是激活系统的主要方式。这些年也出现过不少绕过 SPP 的方法,但从来没有直接攻击 SPP 本身的漏洞利用。

2023 年,研究人员发现了 “CID 技巧”,可以绕过 SPP 验证,写入伪造的确认 ID(CID)。CID 是电话激活 Windows 时用的数值,因为电话激活不用联网,所有 Windows 版本和附加组件都至少有一个电话激活的许可通道。研究人员修改内存中 CID 验证代码,用全零 CID 激活了 Windows,重启 sppsvc 服务后,激活状态还在,说明 SPP 保存的激活数据写入后不再验证。

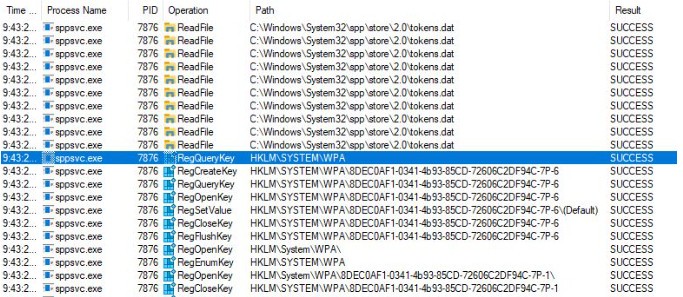

研究人员还找到了激活数据的存储位置。激活数据存放在 “可信存储区”,以加密文件形式保存,和 HKLM\SYSTEM\WPA 下的加密注册表项有关。在 Windows 8.1 和 10 系统中,数据主要存于 C:\Windows\System32\spp\store\2.0\data.dat 和 C:\Windows\System32\spp\store\2.0\tokens.dat。Windows 7 则是用 spsys.sys 驱动程序把数据写入 C:\Windows\System32\7B296FB0 - 376B - 497e - B012 - 9C450E1B7327 - 5P - *.C7483456 - A289 - 439d - 8115 - 601632D005A0 文件和 WPA 注册表项。

研究人员分析泄露的 Windows 8 早期版本(Build 7792 和 7850)的 spsys.sys 驱动程序,找到了破解可信存储区的办法,跳过加密调用,直接把未加密内容写入磁盘。结合对 Windows 10 sppsvc.exe 的研究,研究人员找到了加密、解密、签名校验和哈希校验的程序,通过修补这些程序,让 sppsvc 解密 data.dat 文件并接受修改。

研究人员通过逆向工程和模拟 RSA 解密程序 SpModExpPrv,得到了加密 AES 密钥的 RSA 私钥,解密了可信存储区的数据。团队还绕过了 Windows 7 和 CSVLK 的 PKEY2005 编码系统,创建了适用于所有硬件的通用 HWID,最终实现了几乎所有 Windows 版本的离线激活。

更具体的详情,请大家访问公开的githun开源社区哦!

项目地址:

https://github.com/massgravel/TSforge

官网介绍:

https://massgrave.dev/blog/tsforge